CONTROLE DE ACESSO

Controle de Acesso é uma referência ao controle empregado para permitir ou não o acesso de pessoas a localidades, especialmente, se abordado sobre a segurança física.

Este controle formado pelos processos de:

No contexto de segurança dos dados, o controle de acesso seria a habilidade de permitir ou negar o uso de um objeto

Um processo de dois passos identifica e autentica quem pode acessar o sistema e seus dados

Existem algumas Técnicas de Controle de Acesso, serão abordadas três delas:

|

Com intuito de apoiar o aprendizado em Banco de Dados, sugere-se assistir a videoaula para o aperfeiçoamento no conhecimento deste conteúdo. |

A linguagem SQL também trabalha no Controle de Acesso, criando usuários e fornecendo os privilégios correspondentes às necessidades de seus diferentes usuários.

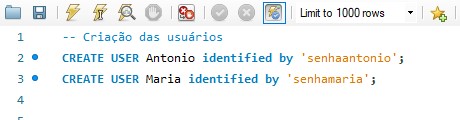

Exemplo:

Exemplo de criação de usuário em SQL

A instrução SQL que remove um usuário do banco de dados, assim como a que cria são DDL, consistindo em:

PRIVILÉGIO: autorização fornecida para o usuário do SGBD para acessar e/ou manipular recursos, estruturas e dados armazenados.

Alguns SGBD permitem agrupar privilégios, formando perfis característicos de acesso em um Projeto de Banco de Dados e depois associar os usuários aos seus respectivos perfis, por exemplo:

Papel(ROLE): agrupa privilégios.

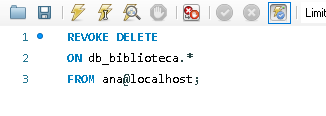

é possível remover qualquer privilégio de um usuário com o comando:

Exemplo de remoção de privilégio

No exemplo acima, foi removido do usuário ana@localhost a permissão de excluir itens da biblioteca.

Lembre que a instrução REVOKE revoga os privilégios de SISTEMA ou de OBJETO.

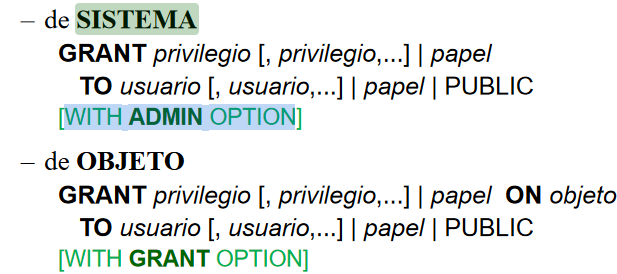

Mas o que é um privilégio de SISTEMA ou de OBJETO?

Para exemplificar, observe a imagem abaixo:

Privilégios de sistema e de objeto

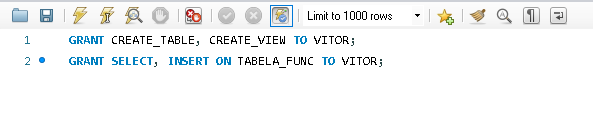

Vamos atribuir alguns privilégios para um usuário chamado Vitor:

Exemplo de atribuição de privilégio.

|

Com intuito de apoiar o aprendizado em Banco de Dados, sugere-se assistir a videoaula para o aperfeiçoamento no conhecimento deste conteúdo. |

Atividade de Fixação

Elabore um projeto de banco de dados contendo um novo script, que terá a expressão inicial Controle.